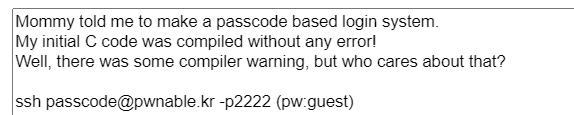

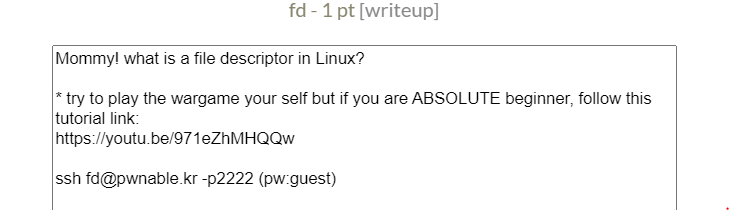

ssh 이젠그냥 기본공식... 뜨는 파일 세 개 중에 확장자 c인거 먼저 열어봤음 fflush(stdin) : 입력 버퍼 지우는 함수 입출력 함수들이 버퍼를 공유하기 때문에 오류가 발생할 수 있음... 이를 피하기 위해 스트림 파일의 버퍼를 싹 ~ 청소해준다 %100s -> 문자열 출력폭이 100이라는 뜻 일단 뭐든 해봄 뭐가... 문제지--? https://bachs.tistory.com/entry/Pwnablekr-passcode pwnable.kr passcode 1. 문제확인 Mommy told me to make a passcode based login system. My initial C code was compiled without any error! Well, there was some c..