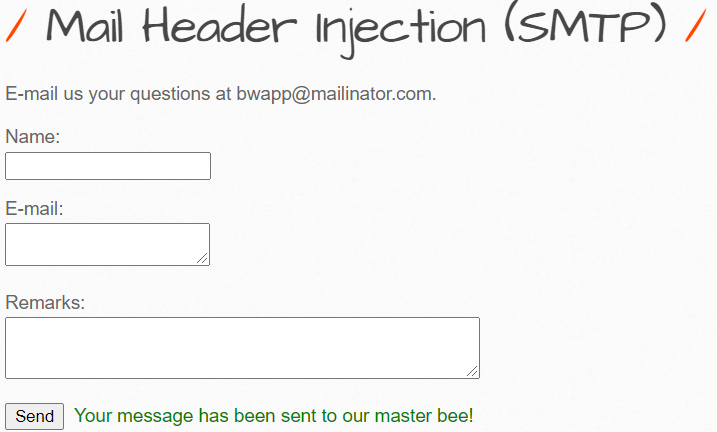

bwapp@mailnator.com으로 이메일을 보내라... E-mail에 내 메일을 넣어봤는데 실제로 가지는 않는것같다...--; E-mail칸에 bwapp@mailnator.com을 채워야겠지만 bwapp@mailnator.com%0ACc:bwapp1@naver.com -> Cc: 참조 bwapp@mailnator.com%0ABcc:bwapp2@naver.com -> Bcc: 숨은 참조 이렇게 입력하면 bwapp1과 bwapp2에게도 메일이 간다